Nginx 配置 HTTPS的详细过程

目录

- 1. nginx 的 ssl 模块安装

- 2. ssl 证书部署

- 3. nginx.conf 配置

- 4. 重启 nginx

配置站点使用 https,并且将 http 重定向至 https。

1. nginx 的 ssl 模块安装

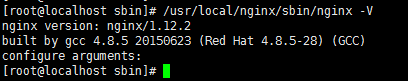

查看 nginx 是否安装 http_ssl_module 模块。

$ /usr/local/nginx/sbin/nginx -V

如果出现 configure arguments: --with-http_ssl_module, 则已安装(下面的步骤可以跳过,进入 nginx.conf 配置)。

下载 nginx 安装包, nginx官网1.14.1稳定版本tar.gz包。

# 下载安装包到 src 目录 $ cd /usr/local/src $ wget http://nginx.org/download/nginx-1.14.1.tar.gz

解压安装包。

$ tar -zxvf nginx-1.14.1.tar.gz

配置 ssl 模块。

$ cd nginx-1.14.1 $ ./configure --prefix=/usr/local/nginx --with-http_ssl_module

- 使用

make命令编译(使用make install会重新安装nginx),此时当前目录会出现objs文件夹。 - 用新的 nginx 文件覆盖当前的 nginx 文件。

$ cp ./objs/nginx /usr/local/nginx/sbin/

再次查看安装的模块(configure arguments: --with-http_ssl_module说明ssl模块已安装)。

$ /usr/local/nginx/sbin/nginx -V

nginx version: nginx/1.14.1

…

configure arguments: –with-http_ssl_module

2. ssl 证书部署

- 下载申请好的 ssl 证书文件压缩包到本地并解压(这里是用的 pem 与 key 文件,文件名可以更改)。

- 在 nginx 目录新建 cert 文件夹存放证书文件。

$ cd /usr/local/nginx $ mkdir cert

- 将这两个文件上传至服务器的 cert 目录里。

这里使用 mac 终端上传至服务器的 scp 命令(这里需要新开一个终端,不要使用连接服务器的窗口):

$ scp /Users/yourname/Downloads/ssl.pem root@xxx.xx.xxx.xx:/usr/local/nginx/cert/ $ scp /Users/yourname/Downloads/ssl.key root@xxx.xx.xxx.xx:/usr/local/nginx/cert/

scp [本地文件路径,可以直接拖文件至终端里面] [<服务器登录名>@<服务器IP地址>:<服务器上的路径>]

3. nginx.conf 配置

编辑 /usr/local/nginx/conf/nginx.conf 配置文件:

- 配置 https server。

注释掉之前的 http server 配置,新增 https server:

server {

# 服务器端口使用443,开启ssl, 这里ssl就是上面安装的ssl模块

listen 443 ssl;

# 域名,多个以空格分开

server_name baidu.com www.baidu.com;

<span class="hljs-comment"># ssl证书地址</span>

<span class="hljs-attribute">ssl_certificate</span> /usr/local/nginx/cert/ssl.pem; <span class="hljs-comment"># pem文件的路径</span>

<span class="hljs-attribute">ssl_certificate_key</span> /usr/local/nginx/cert/ssl.key; <span class="hljs-comment"># key文件的路径</span>

<span class="hljs-comment"># ssl验证相关配置</span>

<span class="hljs-attribute">ssl_session_timeout</span> <span class="hljs-number">5m</span>; <span class="hljs-comment">#缓存有效期</span>

<span class="hljs-attribute">ssl_ciphers</span> ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4; <span class="hljs-comment">#加密算法</span>

<span class="hljs-attribute">ssl_protocols</span> TLSv1 TLSv1.<span class="hljs-number">1</span> TLSv1.<span class="hljs-number">2</span>; <span class="hljs-comment">#安全链接可选的加密协议</span>

<span class="hljs-attribute">ssl_prefer_server_ciphers</span> <span class="hljs-literal">on</span>; <span class="hljs-comment">#使用服务器端的首选算法</span>

<span class="hljs-attribute">location</span> / {

<span class="hljs-attribute">root</span> html;

<span class="hljs-attribute">index</span> index.html index.htm;

}}

将 http 重定向 https

server {

listen 80;

server_name baidu.com www.baidu.com;

return 301 https://$server_name$request_uri;

}

4. 重启 nginx

$ /usr/local/nginx/sbin/nginx -c /usr/local/nginx/conf/nginx.conf

如果 80 端口被占用,用kill [id]来结束进程:

# 查看端口使用 $ netstat -lntp

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:80 0.0.0.0: LISTEN 21307/nginx: master

tcp 0 0 0.0.0.0:22 0.0.0.0: LISTEN 3072/sshd

tcp 0 0 0.0.0.0:443 0.0.0.0